Mise en place d'un contrôleur de domaine Windows Server 2025

Dans cet article, nous allons voir comment mettre en place un contrôleur de domaine Active Directory sous Windows Server 2025. Si vous n'avez pas vu notre précédent article sur l'installation de Windows Server 2025, je vous invite à le regarder.

Pour cela, nous allons :

- Mettre en place le service DNS

- Installer le rôle AD DS (Active Directory Domain Services)

- Promouvoir le serveur en contrôleur de domaine

- Ajouter un compte administrateur du domaine

- Créer notre première Unité d’Organisation (OU)

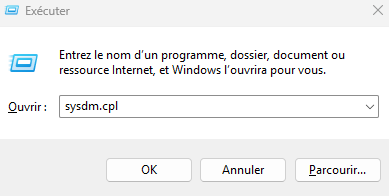

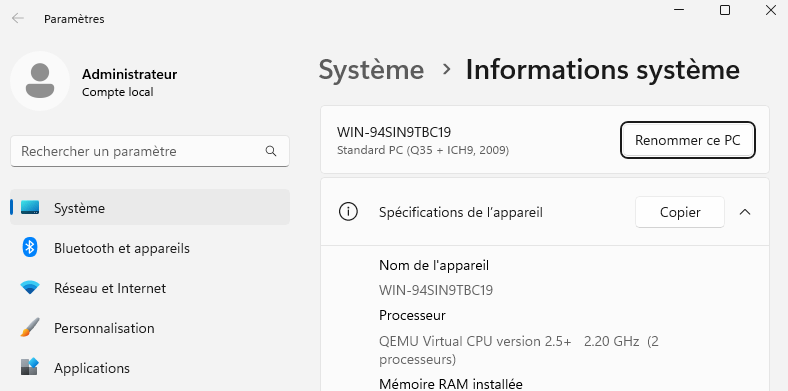

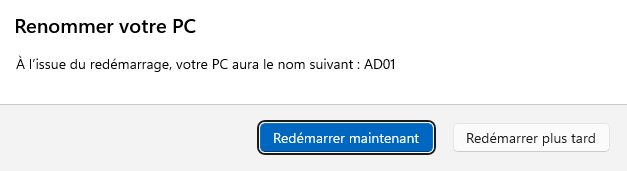

Renommer le serveur

Avant toute installation d’Active Directory, il est fortement recommandé de renommer le serveur.

Le nom du serveur fera partie intégrante de l’infrastructure du domaine, il doit donc être défini correctement dès le départ.

Dans notre cas, nous allons utiliser le nom : AD01

Procédure

Appuyez sur Win + R

Saisissez la commande suivante :

sysdm.cpl

Cliquez sur Renommer ce PC

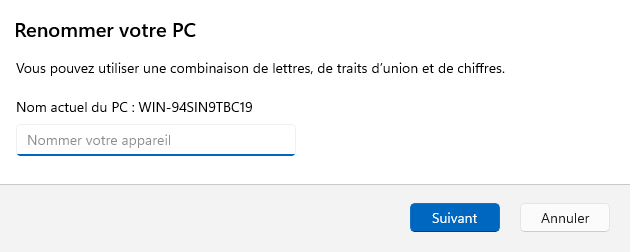

Renseignez le nouveau nom du serveur (exemple : AD01)

Confirmez

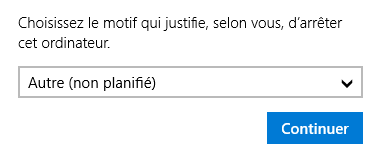

Validez puis redémarrez le serveur

Le redémarrage est obligatoire pour que le changement soit pris en compte.

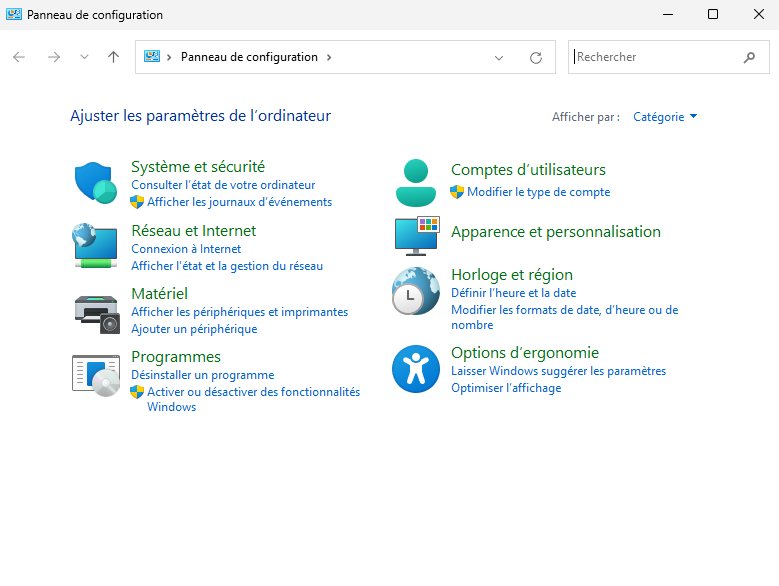

Configuration de l’adresse IP statique

Un contrôleur de domaine doit impérativement disposer d’une adresse IP fixe.

Pourquoi ?

Parce que les services Active Directory et DNS doivent être joignables en permanence par les autres machines du réseau. Une adresse IP dynamique (DHCP) pourrait changer et provoquer des dysfonctionnements.

Procédure

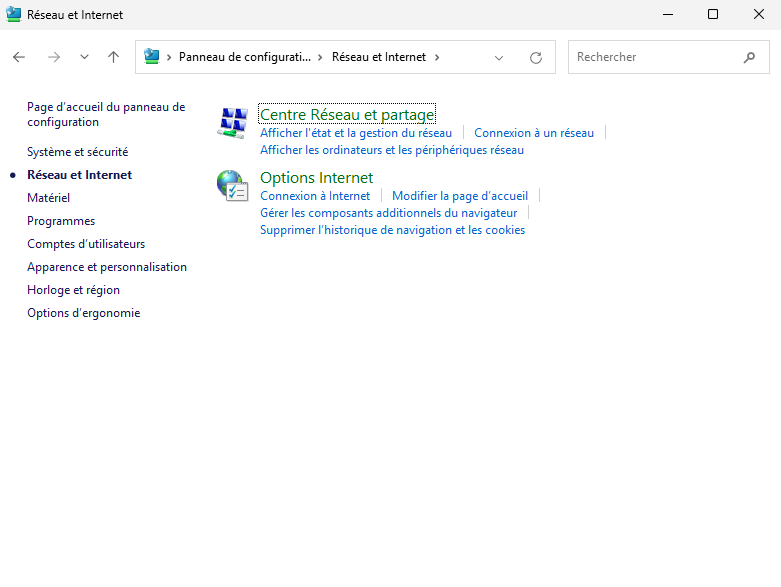

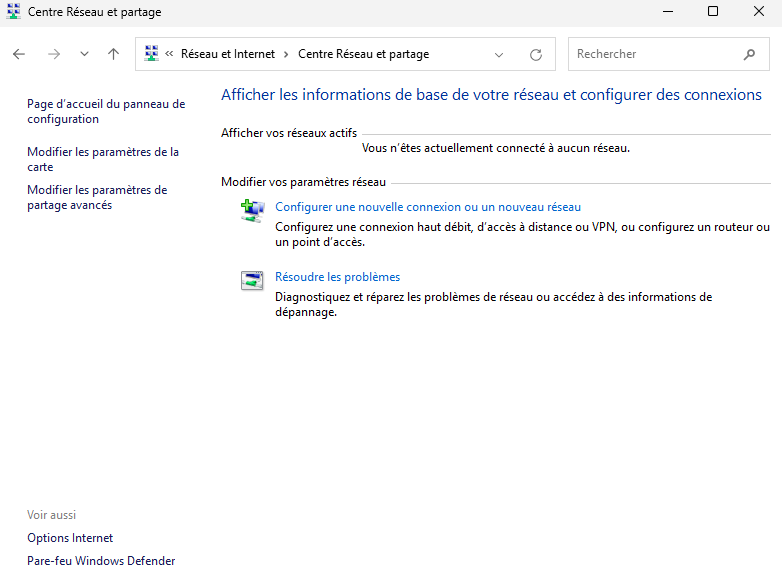

Accéder aux paramètres réseau, ouvrez le Panneau de configuration

Cliquez sur Réseau et Internet

Puis, Centre Réseau et partage

Et ensuite, Modifier paramètre de la carte

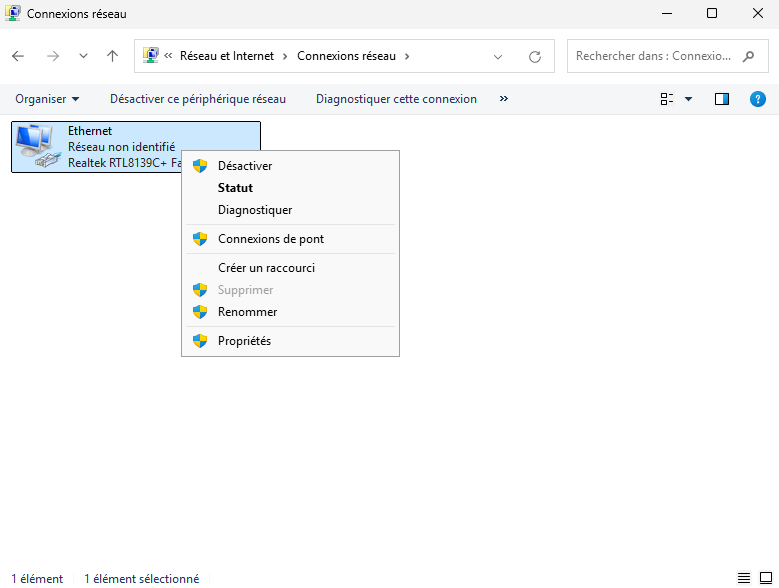

Faites un clic droit sur votre carte réseau (Ethernet), puis Propriétés

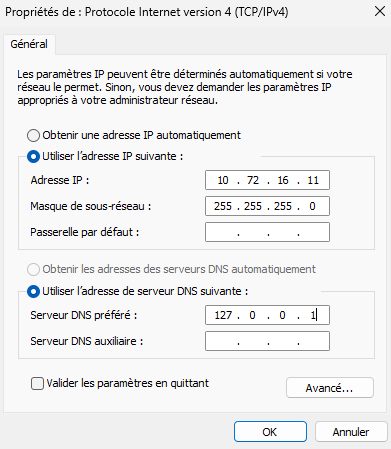

Protocole internet version 4 (IPv4)

Dans notre exemple, nous entrons un réseau spécifique, mais il est important d’indiquer le vôtre.

Il est également essentiel de configurer votre DNS. Dans notre cas, la machine sera son propre serveur DNS, elle devra donc pointer vers elle-même, c’est-à-dire vers l’adresse 127.0.0.1 (En Local).

Validez en cliquant sur OK

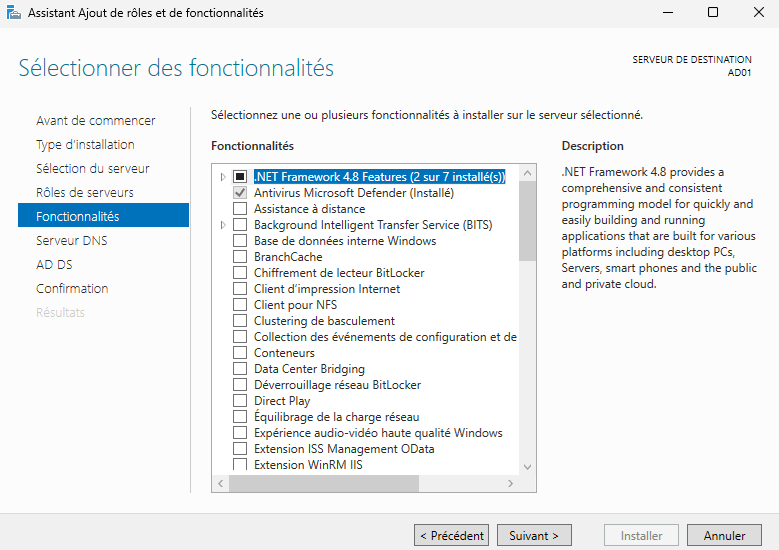

Installation des rôles AD DS et DNS

Nous allons maintenant installer les rôles nécessaires à la mise en place de notre contrôleur de domaine :

- Services de domaine Active Directory (AD DS)

- Serveur DNS

Ces deux rôles sont indispensables au bon fonctionnement d’un domaine Active Directory.

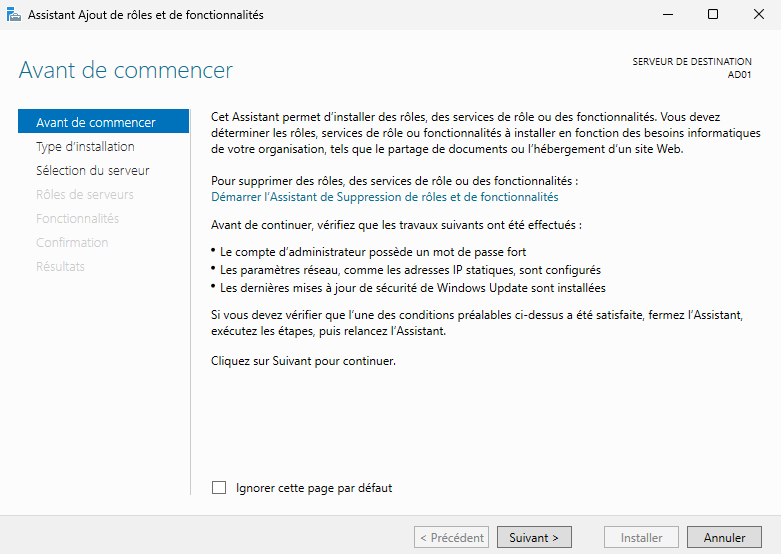

Ouvrir l’assistant d’installation

Ouvrez le Gestionnaire de serveur

Cliquez en haut à droite sur : Gérer -> Ajouter des rôles et fonctionnalités

L’assistant d’ajout de rôles et fonctionnalités s’ouvre. Cliquez sur Suivant.

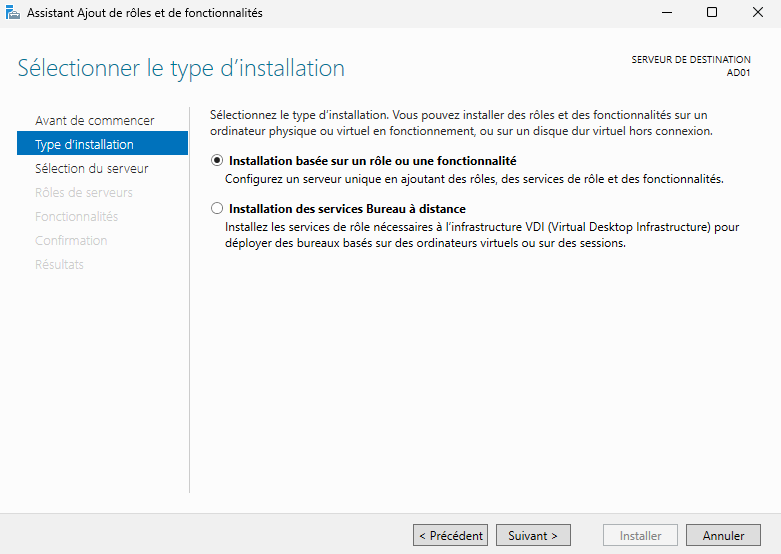

Sur l’écran Type d’installation, sélectionnez : Installation basée sur un rôle ou une fonctionnalité

Puis sur Suivant.

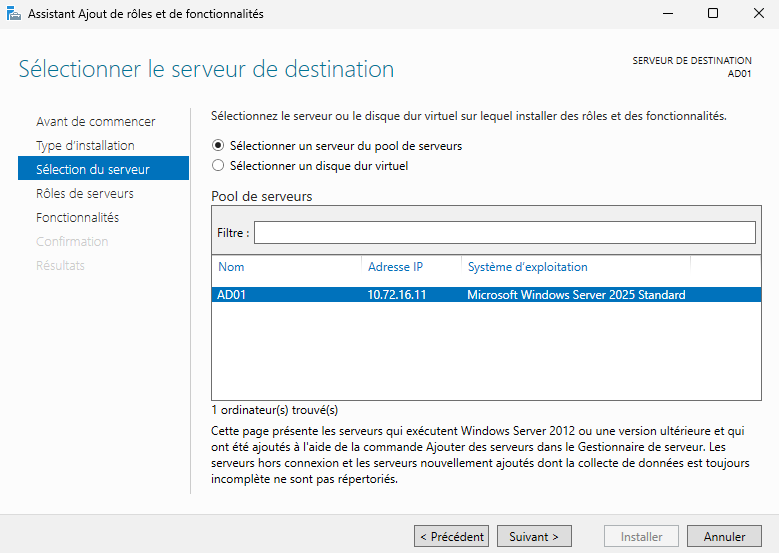

Sélectionnez votre serveur (exemple : AD01) dans le pool de serveurs.

Cliquez sur Suivant.

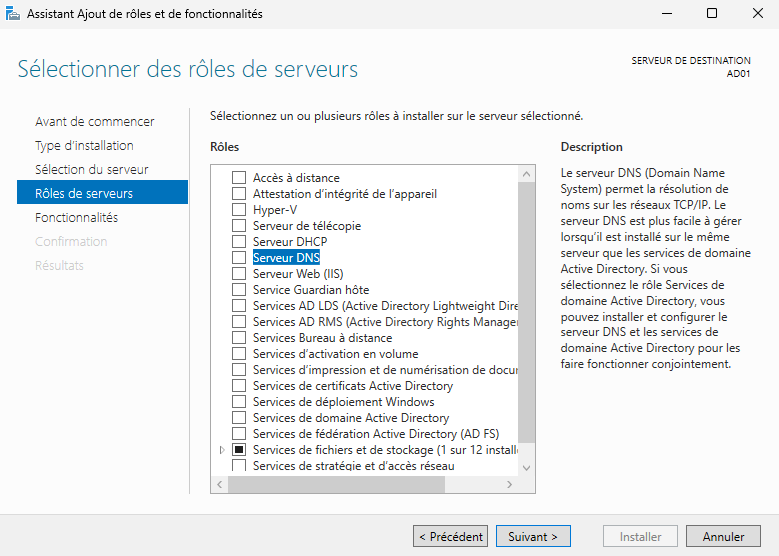

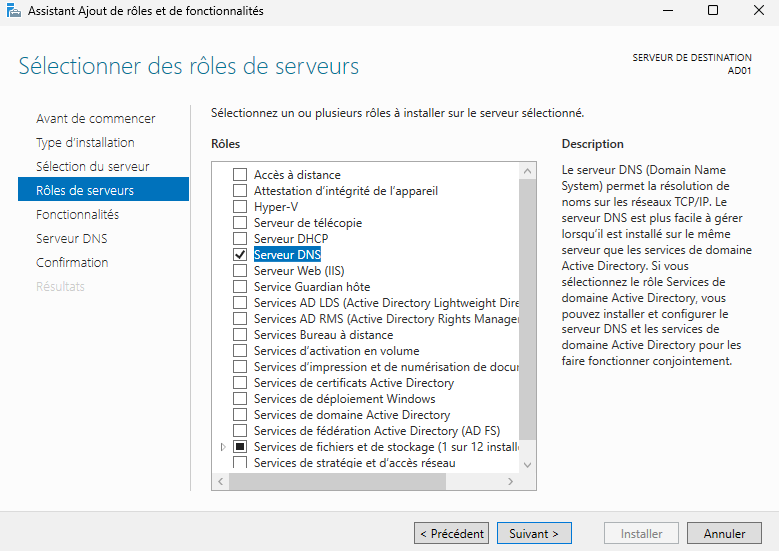

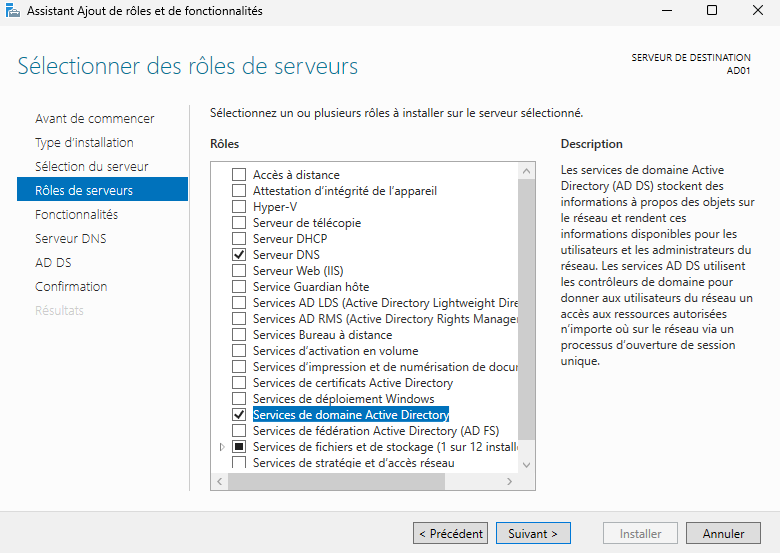

Dans la liste des rôles disponibles :

- Cochez également Serveur DNS

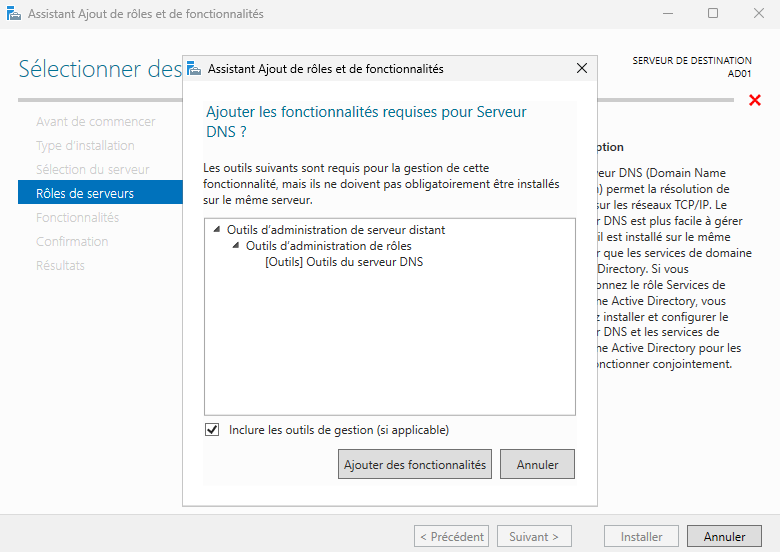

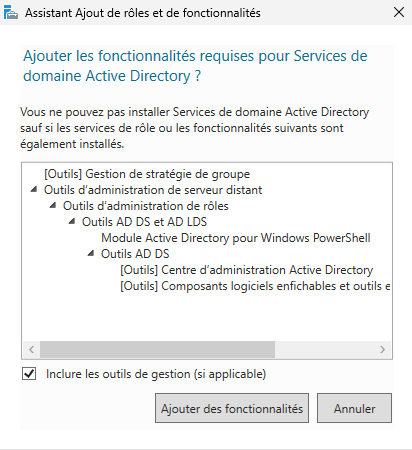

Une fenêtre s’ouvre pour ajouter les fonctionnalités requises.

Cliquez sur : Ajouter des fonctionnalités. Puis cliquez sur Suivant.

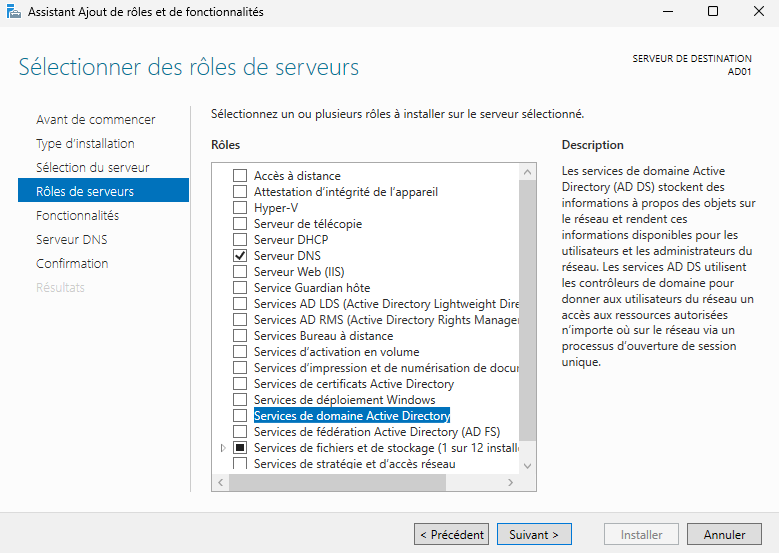

- Cochez Services de domaine Active Directory

Une fenêtre s’ouvre pour ajouter les fonctionnalités requises.

Cliquez sur : Ajouter des fonctionnalités. Puis cliquez sur Suivant.

Aucune modification particulière n’est nécessaire ici.

Cliquez sur Suivant.

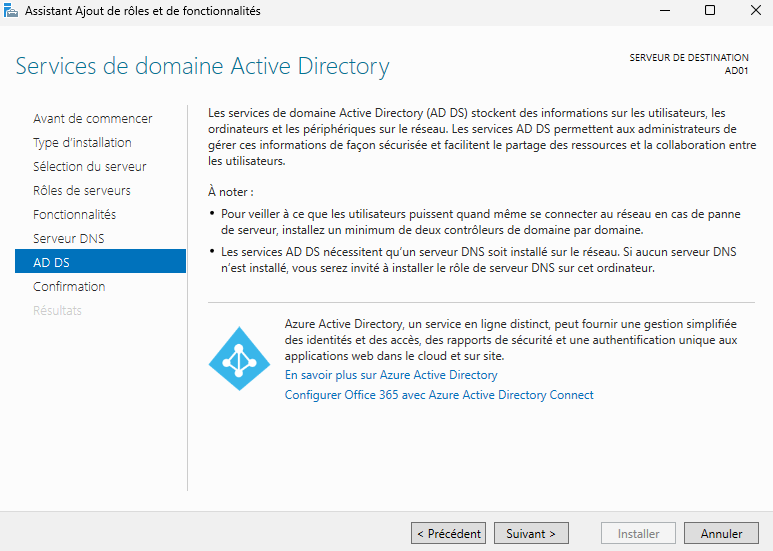

Cliquez sur Suivant.

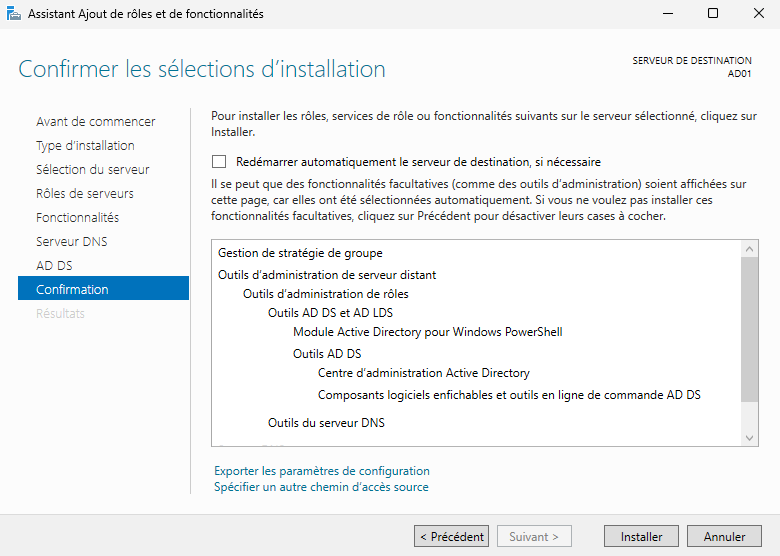

Sur l’écran de confirmation :

- Vérifiez que les rôles AD DS et DNS sont bien sélectionnés

Cliquez sur Installer.

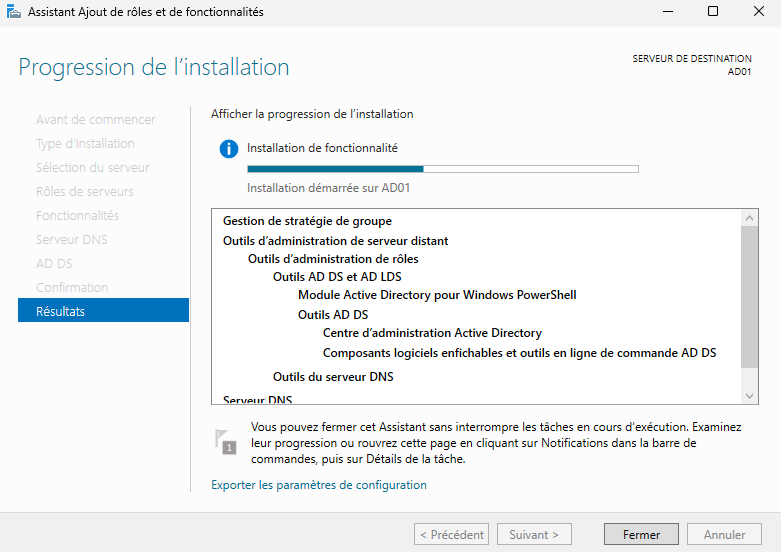

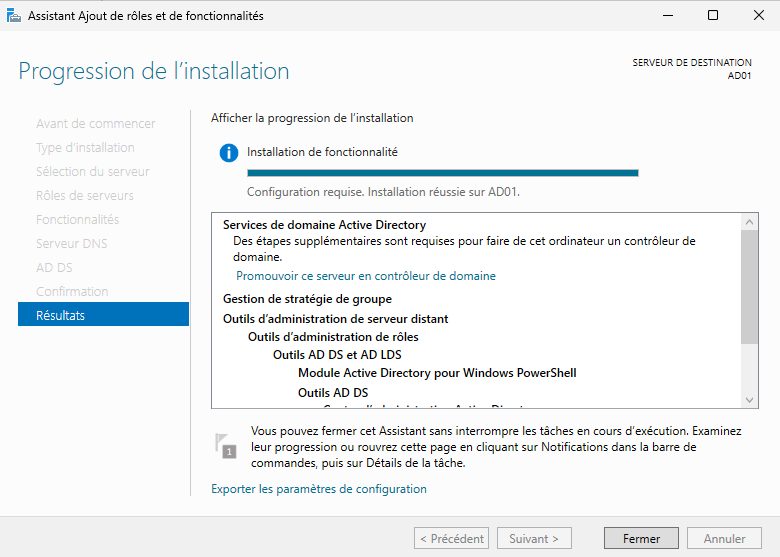

L'installation commence ...

Une fois l’installation terminée, un message indique :

Configuration requise. Installation réussie sur AD01.

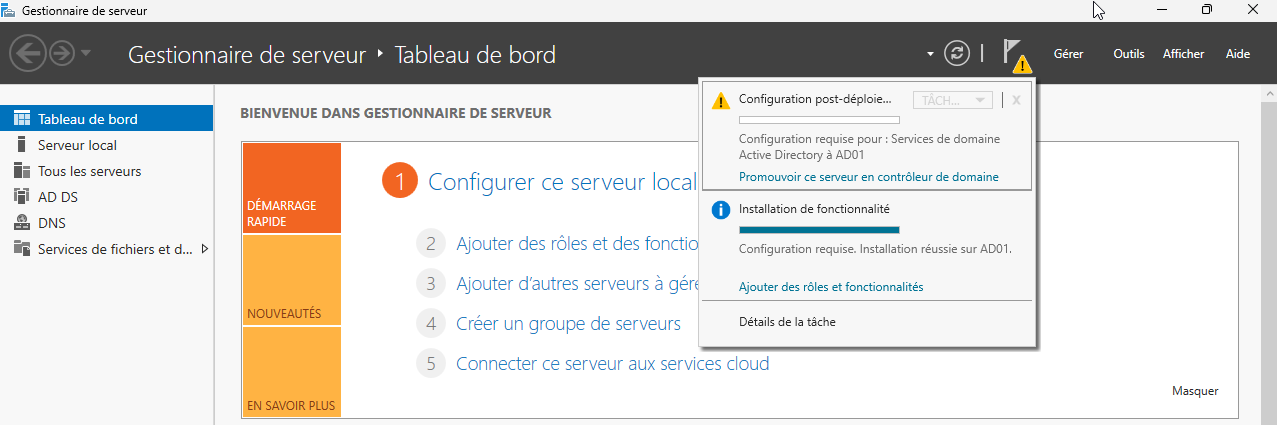

Dans le Gestionnaire de serveur, cliquez sur l’icône de notification (drapeau jaune) en haut à droite.

Puis cliquez sur : Promouvoir ce serveur en contrôleur de domaine

L’assistant de configuration Active Directory s’ouvre.

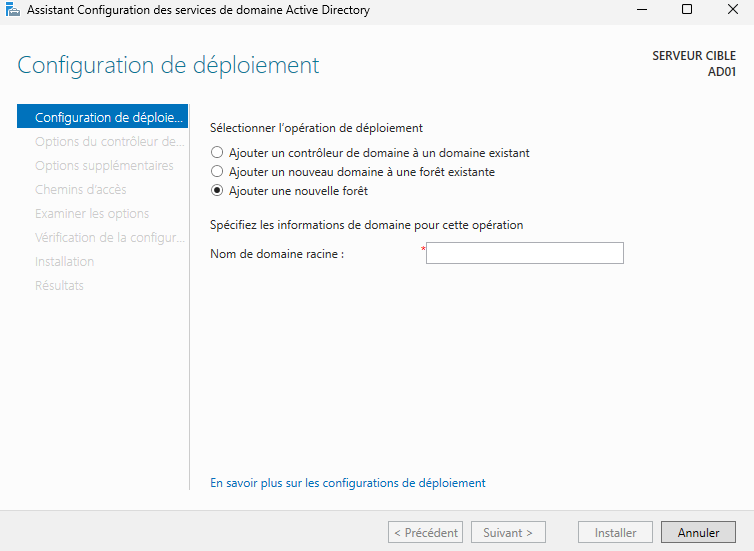

Promotion du serveur en contrôleur de domaine

Après l’installation des rôles AD DS et DNS, nous devons maintenant promouvoir le serveur afin qu’il devienne un contrôleur de domaine.

Trois options sont proposées :

- Ajouter un contrôleur de domaine à un domaine existant

- Ajouter un nouveau domaine à une forêt existante

- Ajouter une nouvelle forêt

Dans notre cas, il s’agit du premier contrôleur de domaine.

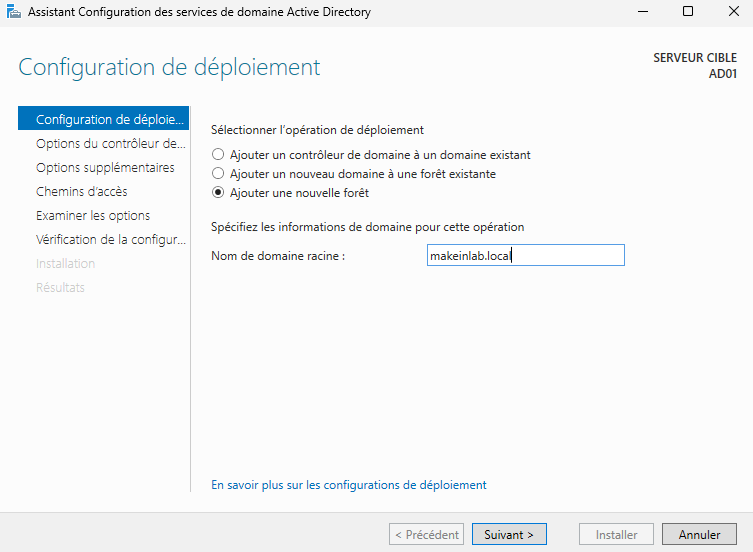

Sélectionnez : Ajouter une nouvelle forêt

Puis renseignez le nom du domaine racine : (Exemple : makeinlab.local)

Cliquez sur Suivant.

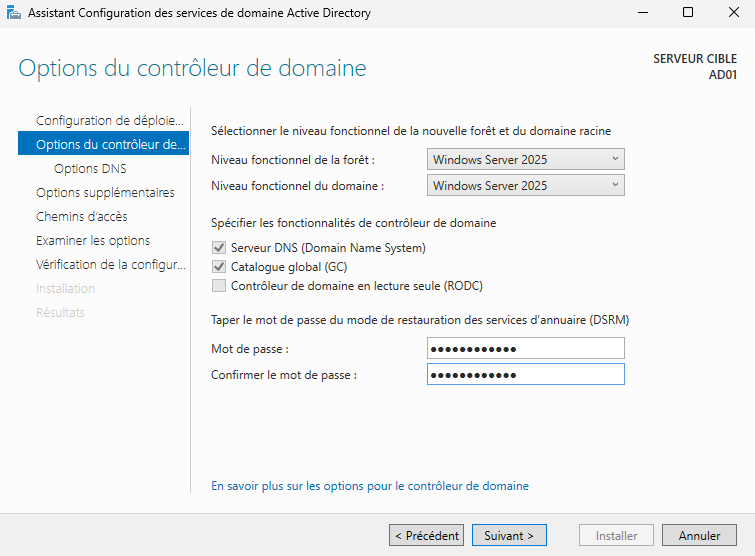

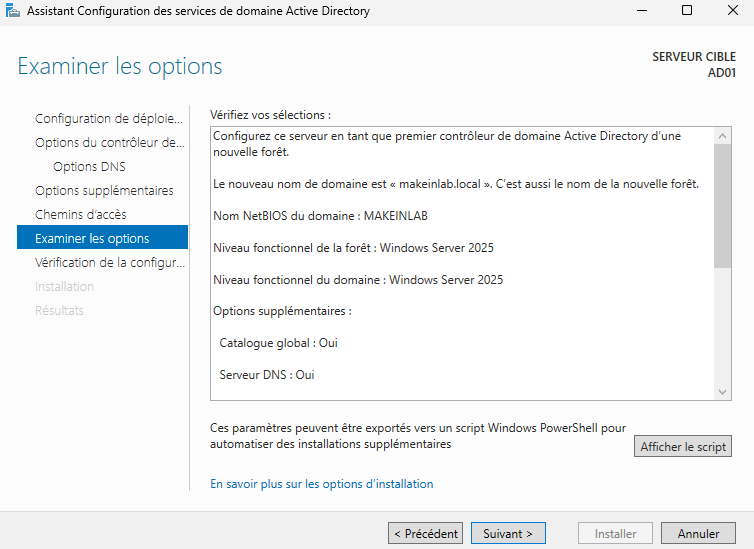

Dans cette étape :

- Niveau fonctionnel de la forêt : Windows Server 2025

- Niveau fonctionnel du domaine : Windows Server 2025

- Cochez :

- ✔ Serveur DNS

- ✔ Catalogue global (activé par défaut)

Mot de passe DSRM

Définissez un mot de passe pour le mode restauration des services d’annuaire (DSRM).

Ce mot de passe est essentiel en cas de restauration d’Active Directory.

Cliquez sur Suivant.

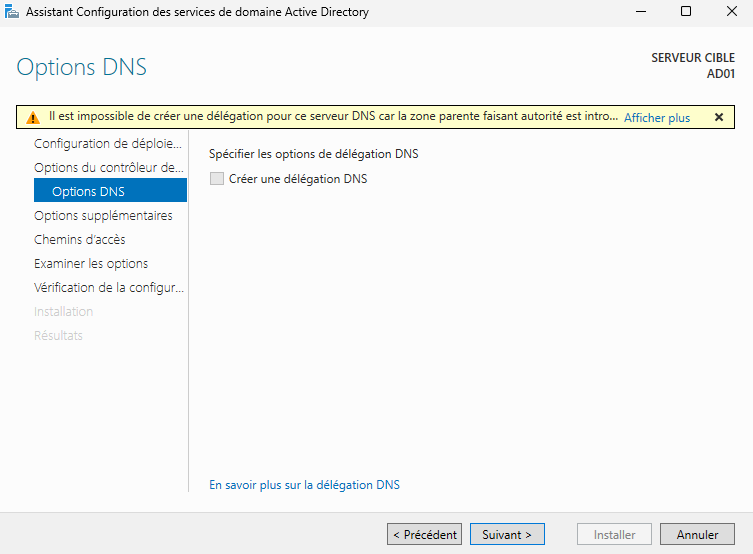

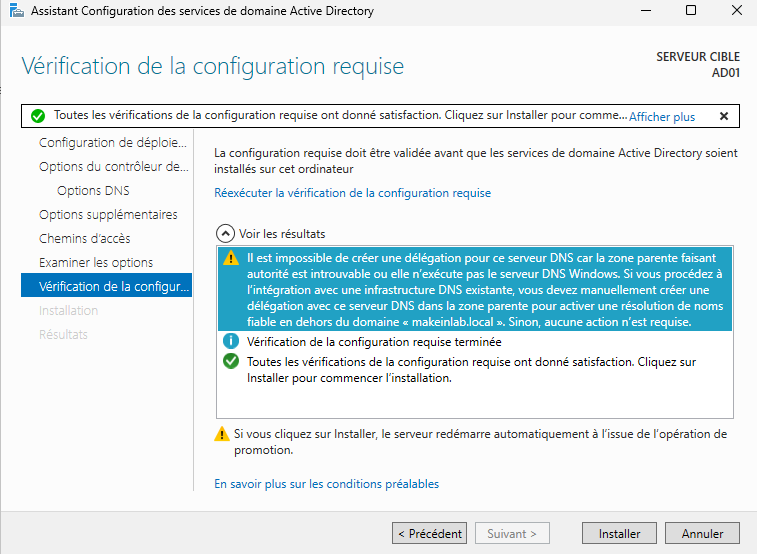

Un avertissement peut apparaître concernant la délégation DNS :

Impossible de créer une délégation pour ce serveur DNS.

Ce message est normal lors de la création d’une nouvelle forêt.

Cliquez sur Suivant.

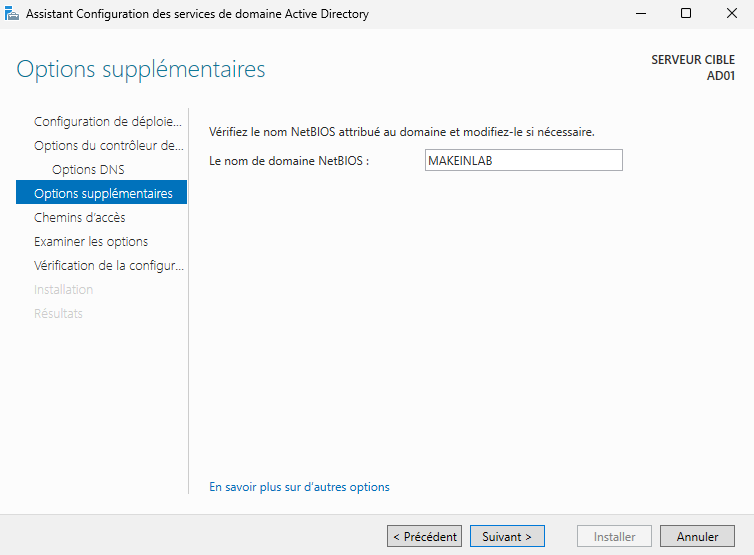

Nom NetBIOS

Le système génère automatiquement un nom NetBIOS :Vous pouvez le laisser tel quel.

Cliquez sur Suivant.

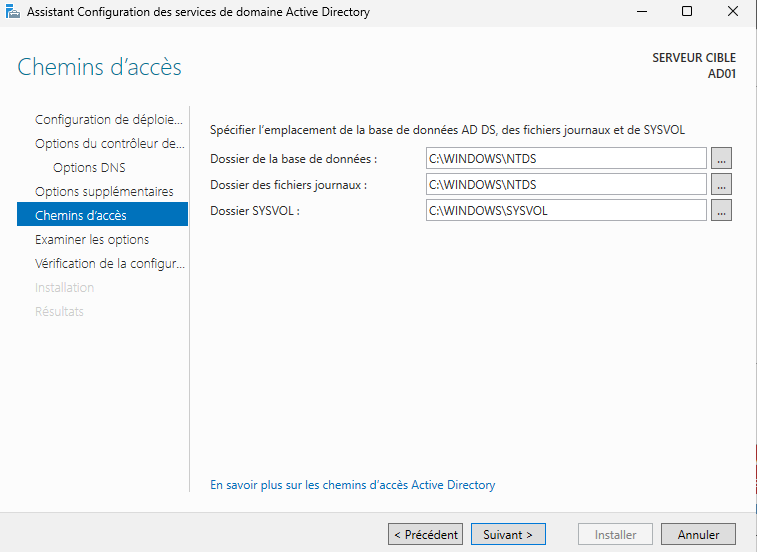

Les chemins par défaut sont :

- Base de données :

C:\Windows\NTDS - Fichiers journaux :

C:\Windows\NTDS - SYSVOL :

C:\Windows\SYSVOL

Vous pouvez conserver ces paramètres.

Cliquez sur Suivant.

Cliquez sur Suivant.

L’assistant effectue une vérification des prérequis.

Des avertissements peuvent apparaître, notamment :

- Configuration DNS

- Paramètres de sécurité

Tant qu’il n’y a pas d’erreur bloquante, vous pouvez poursuivre.

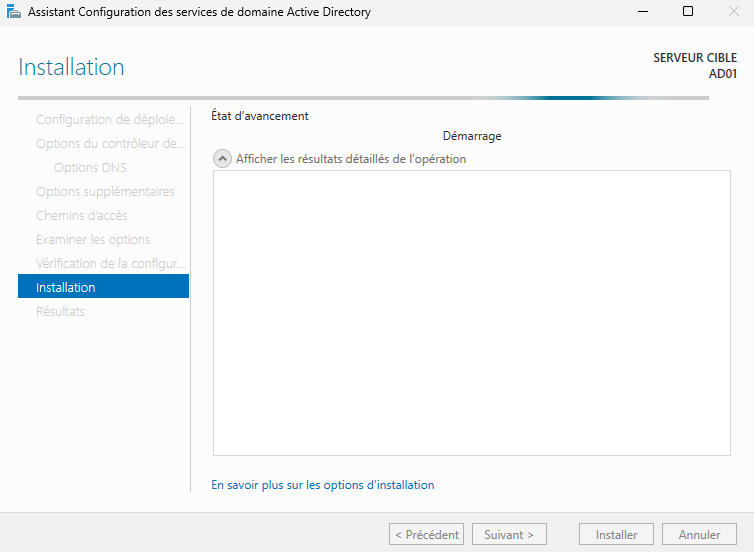

Cliquez sur Installer.

Le serveur redémarre automatiquement après l’installation.

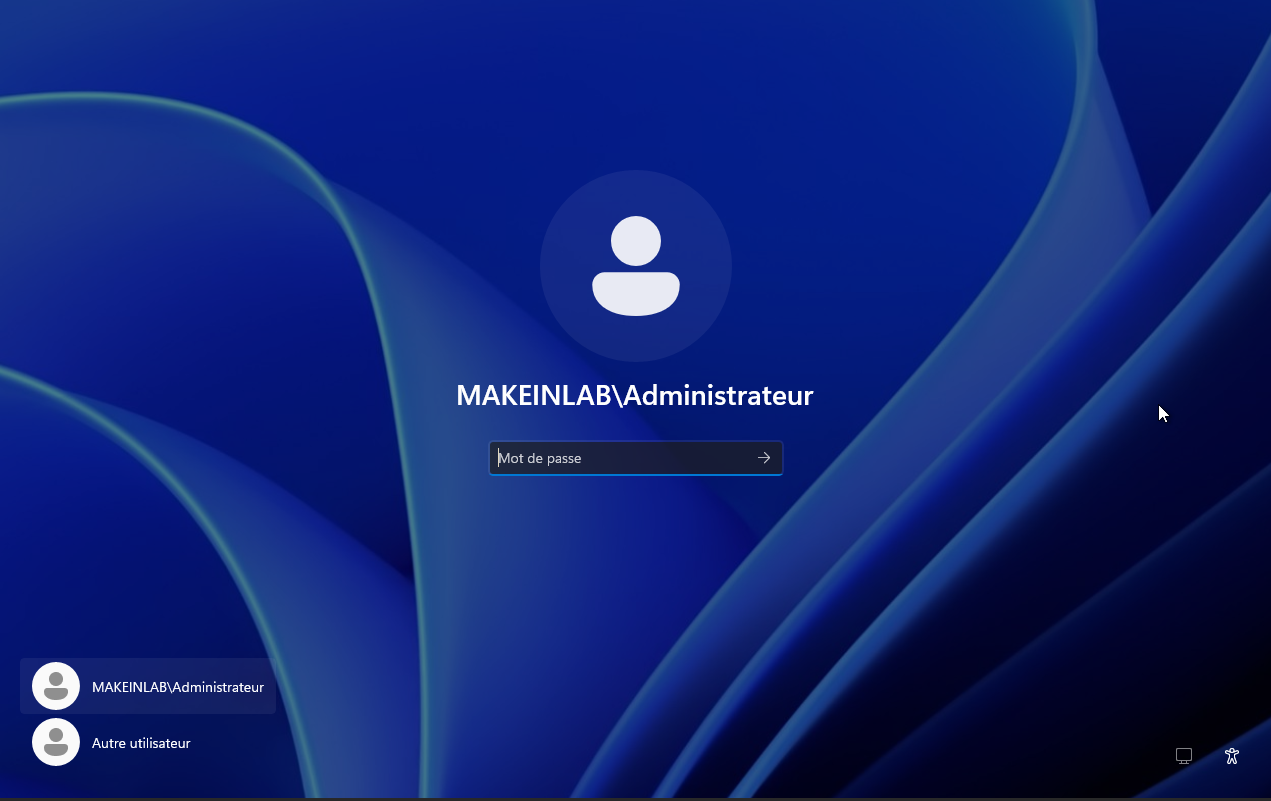

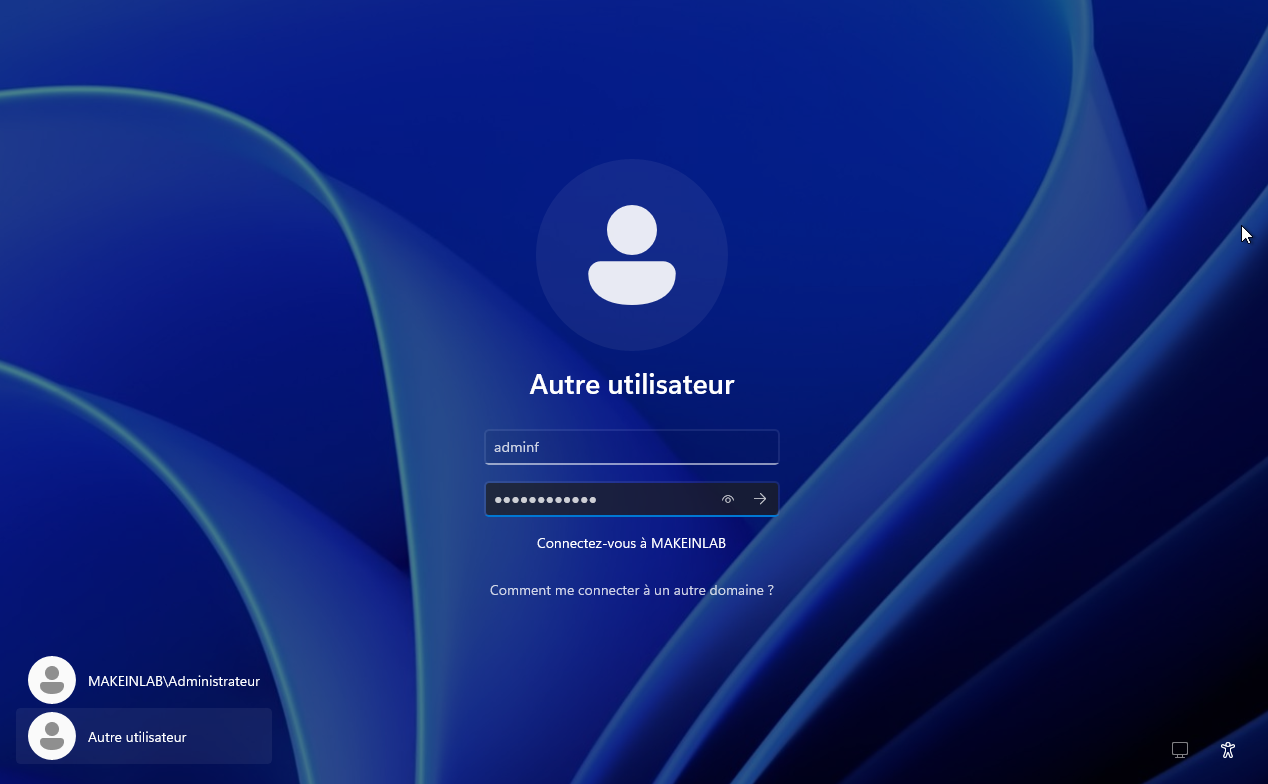

Après redémarrage, l’écran de connexion change.

Vous devriez voir : VOTRENOMDEDOMAINE\Administrateur

Cela confirme que le serveur est désormais membre du domaine qu’il héberge.

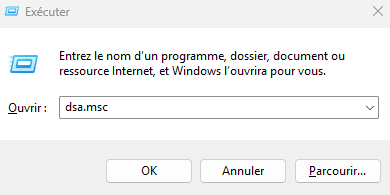

Connectez vous, puis ouvrez la console suivante :

Avec Win + r , rentrez dsa.msc

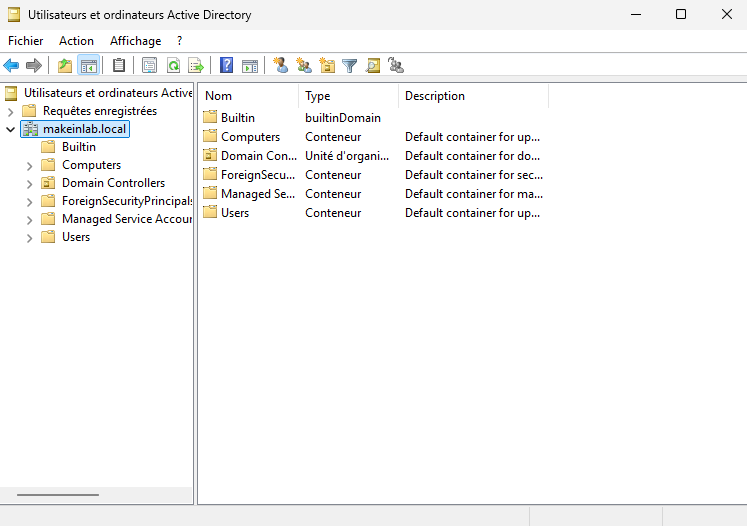

La console Utilisateurs et ordinateurs Active Directory doit s’ouvrir.

Vous devez voir :

- Le domaine dans notre cas

makeinlab.local - Les conteneurs par défaut : Users, Computers, Domain Controllers

Par défaut, Active Directory crée des conteneurs standards comme Users et Computers.

Cependant, en environnement professionnel, il est recommandé de créer sa propre structure d’OU afin d’organiser correctement les objets (utilisateurs, ordinateurs, serveurs, groupes…).

Pour Créer une OU, faites un clic droit sur le domaine :

Cliquez sur : Nouveau -> Unité d’organisation

Donnez un nom à votre OU.

Dans notre exemple : Nous avons MAKEINLAB -> Utilisateurs

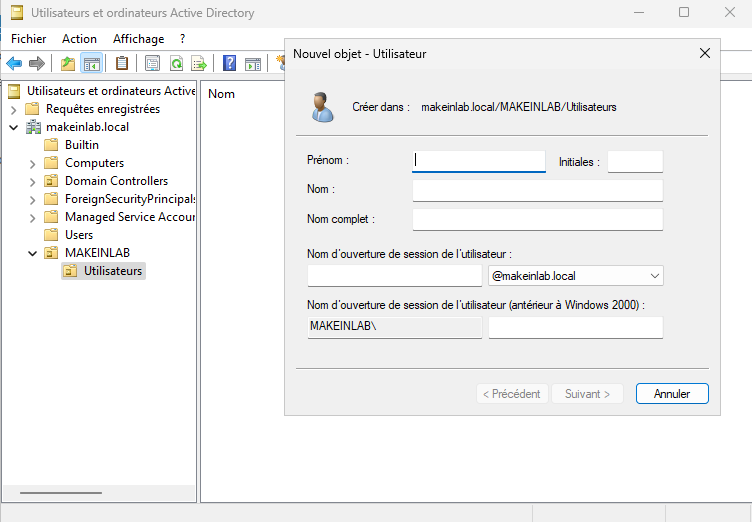

Il est déconseillé d’utiliser le compte Administrateur intégré au quotidien.

La bonne pratique consiste à créer un compte nominatif avec des droits élevés.

Pour créer l’utilisateur

Clic droit → Nouveau → Utilisateur

Renseignez les informations :

Cliquez sur Suivant.

Définissez un mot de passe

Décochez "L’utilisateur doit changer le mot de passe à la prochaine ouverture de session" (pour un compte admin de lab)

Cliquez sur Terminer

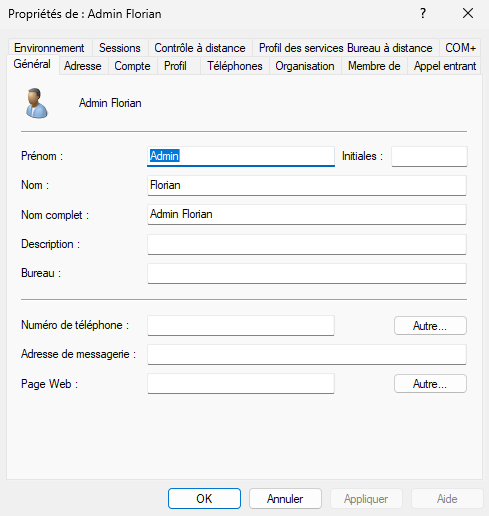

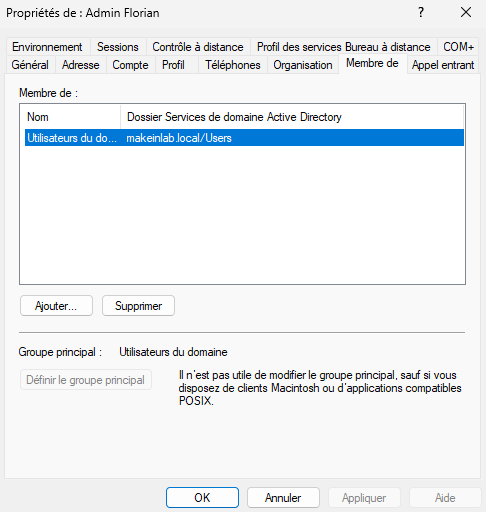

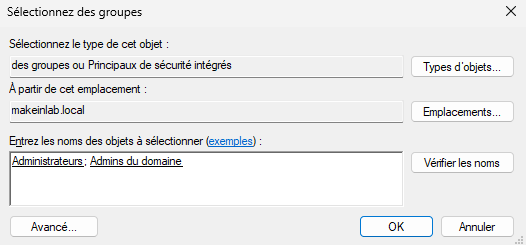

Ajouter l’utilisateur au groupe Administrateurs du domaine

Faites un clic droit sur l’utilisateur, puis cliquez sur Propriétés

Dans l'onglet Membre de

Cliquez sur Ajouter

Tapez Administrateurs et Admins du domaine

Voilà, votre compte est créé.

Vous pouvez maintenant vous déconnecter du compte administrateur et vous connecter avec le compte administrateur que vous avez créé juste avant. Pour cela, il vous suffit de cliquer en bas à gauche sur "Autre utilisateur", puis d’entrer les informations de votre compte administrateur.

Nous venons de mettre en place une infrastructure Active Directory complète sous Windows Server 2025.

Au travers de cet article, nous avons : Renommé et préparé le serveur, configuré une adresse IP statique, installé les rôles AD DS et DNS, créé une nouvelle forêt, promu le serveur en contrôleur de domaine, structuré le domaine avec une première OU, créé un compte administrateur dédié.

Nous disposons désormais d’un environnement Active Directory pleinement fonctionnel, prêt à accueillir des postes clients, des utilisateurs supplémentaires et des stratégies de groupe.

Dans un prochain article, nous mettrons en place un serveur DHCP afin de fournir à nos futurs réseaux et équipements la possibilité d’obtenir automatiquement une adresse IP via le protocole DHCP, ce qui sera particulièrement utile pour intégrer par la suite des ordinateurs au domaine.

Pour rappel l'AD (Active Directory) est au cœur de l’administration des environnements Microsoft. Une mise en place rigoureuse dès le départ facilite grandement la gestion et la sécurisation du système d’information.

Je vous remercie à tous ceux qui sont allés jusqu’à la fin de mon article.

Pour nous aider à nous améliorer, n'hésitez pas à faire part de vos avis en commentaires ou même à poser vos questions si vous avez besoin d'aide supplémentaire.

Vous pouvez également partager cet article et nous suivre sur Twitter/X :

ainsi que sur Instagram :